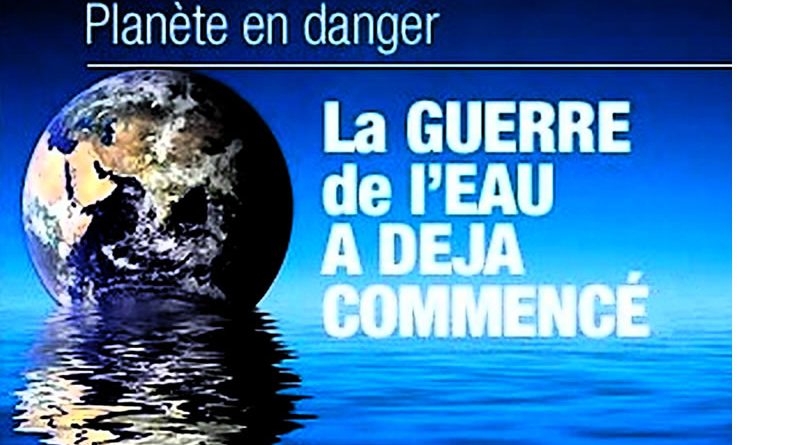

EAU

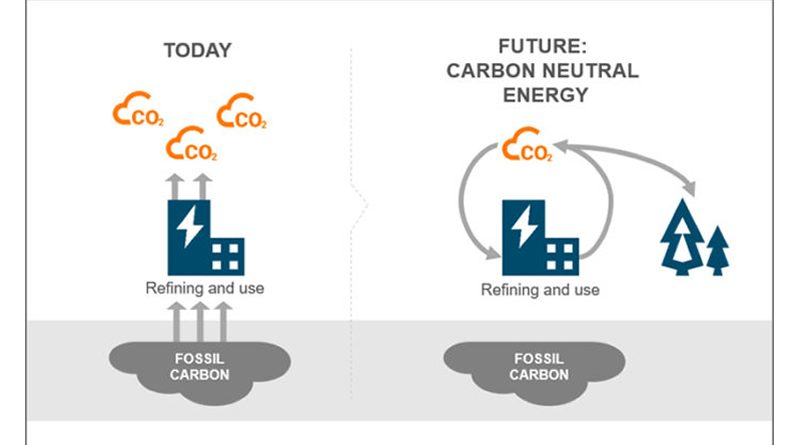

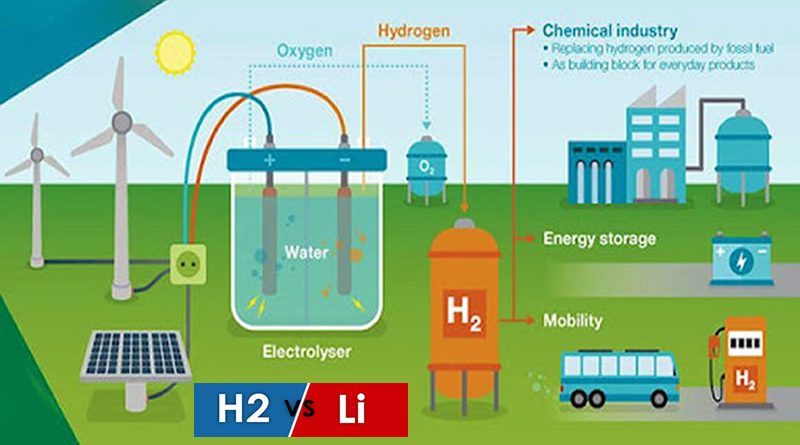

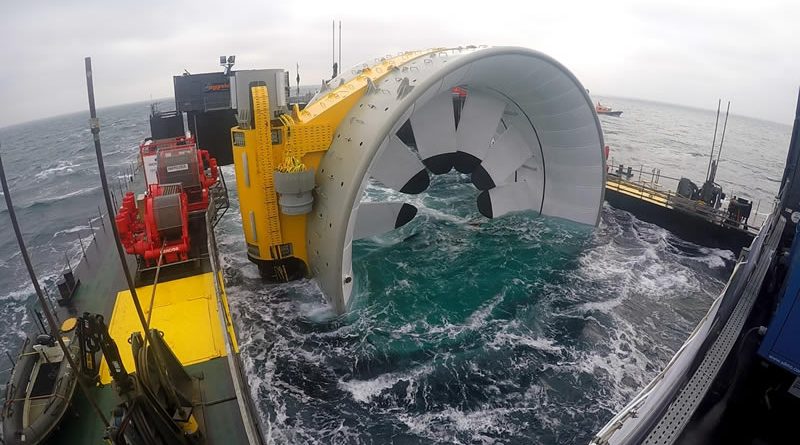

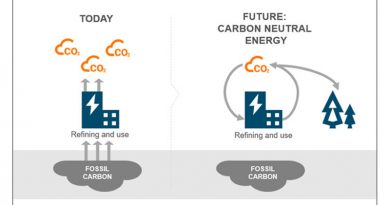

ENERGIE

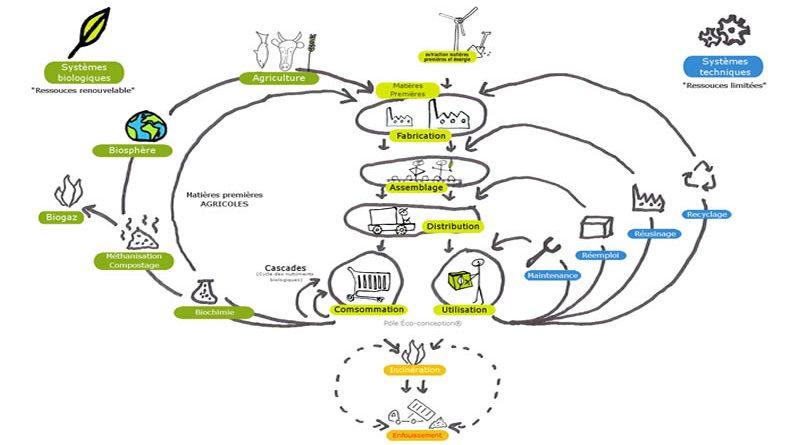

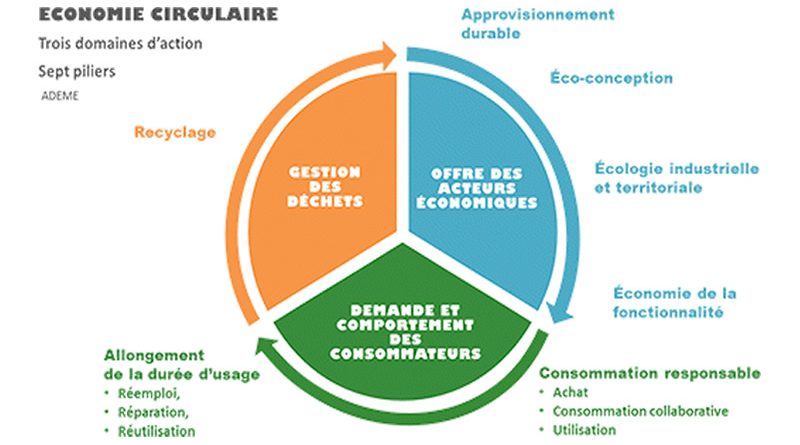

ECOLOGIE

ECO-ECONOMIE

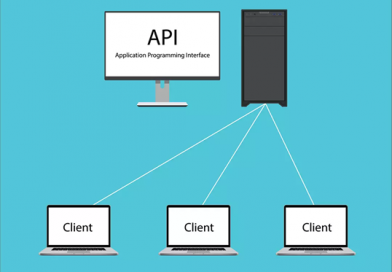

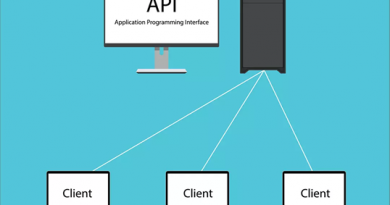

INFORMATIQUE

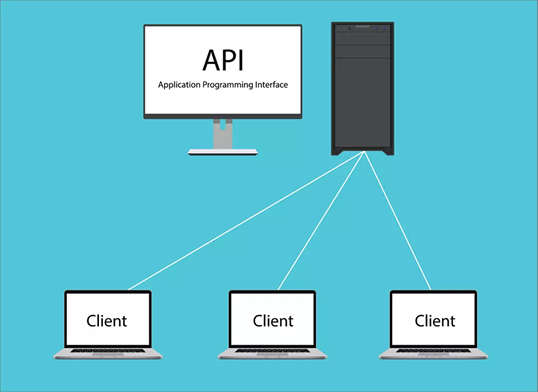

Qu’est-ce qu’une API en informatique ?

En informatique, API est l’acronyme d’Application Programming Interface, que l’on traduit en français par interface de programmation applicative ou interface de programmation d’application. L’API est